IT audit trail, Real time audit, IT forensicAudit Trail

adalah urutan langkah didukung oleh bukti yang mendokumentasikan proses nyata dari sebuah aliran transaksi melalui sebuah organisasi, proses atau sistem. (Definisi untuk dan audit / atau lingkungan TI). Sebuah log Audit adalah urutan kronologis catatan audit, masing-masing berisi bukti langsung yang berkaitan dengan dan yang dihasilkan dari pelaksanaan suatu proses bisnis atau fungsi sistem.

Catatan audit biasanya dihasilkan dari kegiatan seperti transaksi atau komunikasi oleh orang individu, sistem, rekening atau entitas lain. Webopedia mendefinisikan suatu jejak audit (“yang menunjukkan catatan yang telah mengakses sistem komputer dan operasi apa yang dia telah dilakukan selama periode waktu tertentu.” [1] ) Dalam telekomunikasi , istilah berarti catatan dari kedua selesai dan mencoba akses dan pelayanan, atau data yang membentuk jalur logis menghubungkan suatu urutan kejadian, digunakan untuk melacak transaksi yang telah mempengaruhi isi rekaman. Dalam informasi atau keamanan komunikasi , informasi audit adalah catatan kronologis dari sistem kegiatan untuk memungkinkan rekonstruksi dan pemeriksaan urutan kejadian dan / atau perubahan dalam sebuah acara. Dalam penelitian keperawatan , mengacu pada tindakan mempertahankan log berjalan atau jurnal dari keputusan yang berkaitan dengan proyek penelitian, sehingga jelas langkah yang diambil dan perubahan yang dibuat dengan aslinya protokol . Dalam akuntansi , mengacu pada dokumentasi transaksi rinci mendukung ringkasan buku besar entri. Dokumentasi ini mungkin di atas kertas atau catatan elektronik. Dalam pemeriksaan secara online , berkaitan dengan sejarah versi dari sebuah karya seni, desain, foto, video, atau bukti desain web selama siklus hidup proyek. Proses yang menciptakan jejak audit harus selalu berjalan dalam privileged mode , sehingga dapat mengakses dan mengawasi semua tindakan dari semua pengguna, dan user biasa tidak bisa berhenti / mengubahnya. Selanjutnya, untuk alasan yang sama, jejak file atau tabel database dengan jejak tidak harus dapat diakses oleh pengguna normal. Perangkat lunak ini dapat beroperasi dengan tertutup dilingkarkan kontrol, atau sebagai ‘ sistem tertutup , ‘seperti yang diperlukan oleh banyak perusahaan saat menggunakan sistem Trail Audit.

IT forensict

Komputer forensik (kadang-kadang dikenal sebagai komputer forensik ilmu [1] ) adalah cabang ilmu forensik digital yang berkaitan dengan bukti hukum ditemukan di komputer dan media penyimpanan digital. Tujuan dari komputer forensik adalah untuk memeriksa media digital secara forensik suara dengan tujuan untuk mengidentifikasi, melestarikan, memulihkan, menganalisis dan menyajikan fakta dan opini tentang informasi.

Meskipun paling sering dikaitkan dengan penyelidikan berbagai kejahatan komputer , forensik komputer juga dapat digunakan dalam proses perdata. Disiplin ini melibatkan teknik yang mirip dan prinsip untuk pemulihan data , tetapi dengan pedoman tambahan dan praktek yang dirancang untuk membuat jejak audit hukum.

Bukti dari investigasi komputer forensik biasanya tunduk pada pedoman yang sama dan praktek bukti digital lainnya. Telah digunakan dalam sejumlah kasus high profile dan menjadi diterima secara luas sebagai dapat diandalkan dalam sistem pengadilan AS dan Eropa.

PROSES FORENSIC

Sejumlah teknik yang digunakan selama investigasi komputer forensik.

Palang-drive analisis

Sebuah teknik forensik yang berkorelasi informasi yang ada pada beberapa hard drive . Proses, yang masih sedang diteliti, dapat digunakan untuk mengidentifikasi jaringan sosial dan untuk melakukan deteksi anomali .

Tinggal analisis

Pemeriksaan komputer dari dalam sistem operasi menggunakan forensik adat atau ada alat sysadmin untuk mengekstrak bukti. Praktek ini berguna ketika berhadapan dengan Encrypting File System , misalnya, dimana kunci enkripsi bisa diperoleh dan, dalam beberapa hal, volume hard drive logis dapat dicitrakan (dikenal sebagai akuisisi hidup) sebelum komputer dimatikan.

Dihapus file

Teknik umum yang digunakan dalam forensik komputer adalah pemulihan file dihapus. Perangkat lunak forensik modern memiliki alat sendiri untuk memulihkan atau mengukir data yang dihapus. Sebagian besar sistem operasi dan file sistem tidak selalu menghapus file data fisik, memungkinkan untuk direkonstruksi dari fisik sektor disk . Ukiran berkas melibatkan mencari header file yang dikenal dalam disk image dan merekonstruksi bahan dihapus.

Ketika merebut bukti, jika mesin masih aktif, informasi apapun yang tersimpan hanya dalam RAM yang tidak pulih sebelum powering down mungkin akan hilang.Salah satu aplikasi dari “analisis hidup” adalah untuk memulihkan data RAM (misalnya, menggunakan Microsoft Cofee alat, windd, WindowsSCOPE) sebelum melepas pameran.

RAM dapat dianalisis untuk konten sebelum setelah kehilangan kekuasaan, karena muatan listrik yang tersimpan dalam sel-sel memori membutuhkan waktu untuk menghilang, efek dieksploitasi oleh serangan boot dingin . Lamanya waktu yang datanya pemulihan adalah mungkin meningkat dengan suhu rendah dan tegangan sel yang lebih tinggi. Memegang RAM unpowered bawah -60 ° C akan membantu melestarikan data residual dengan urutan besarnya, sehingga meningkatkan kemungkinan pemulihan yang sukses. Namun, dapat menjadi tidak praktis untuk melakukan hal ini selama pemeriksaan lapangan.

Sejumlah open source dan alat komersial ada untuk investigasi komputer forensik. Analisis forensik umum meliputi review manual material pada media, meninjau registri Windows untuk informasi tersangka, menemukan dan cracking password, pencarian kata kunci untuk topik yang terkait dengan kejahatan, dan mengekstrak e-mail dan gambar untuk diperiksa.

adalah urutan langkah didukung oleh bukti yang mendokumentasikan proses nyata dari sebuah aliran transaksi melalui sebuah organisasi, proses atau sistem. (Definisi untuk dan audit / atau lingkungan TI). Sebuah log Audit adalah urutan kronologis catatan audit, masing-masing berisi bukti langsung yang berkaitan dengan dan yang dihasilkan dari pelaksanaan suatu proses bisnis atau fungsi sistem.

Catatan audit biasanya dihasilkan dari kegiatan seperti transaksi atau komunikasi oleh orang individu, sistem, rekening atau entitas lain. Webopedia mendefinisikan suatu jejak audit (“yang menunjukkan catatan yang telah mengakses sistem komputer dan operasi apa yang dia telah dilakukan selama periode waktu tertentu.” [1] ) Dalam telekomunikasi , istilah berarti catatan dari kedua selesai dan mencoba akses dan pelayanan, atau data yang membentuk jalur logis menghubungkan suatu urutan kejadian, digunakan untuk melacak transaksi yang telah mempengaruhi isi rekaman. Dalam informasi atau keamanan komunikasi , informasi audit adalah catatan kronologis dari sistem kegiatan untuk memungkinkan rekonstruksi dan pemeriksaan urutan kejadian dan / atau perubahan dalam sebuah acara. Dalam penelitian keperawatan , mengacu pada tindakan mempertahankan log berjalan atau jurnal dari keputusan yang berkaitan dengan proyek penelitian, sehingga jelas langkah yang diambil dan perubahan yang dibuat dengan aslinya protokol . Dalam akuntansi , mengacu pada dokumentasi transaksi rinci mendukung ringkasan buku besar entri. Dokumentasi ini mungkin di atas kertas atau catatan elektronik. Dalam pemeriksaan secara online , berkaitan dengan sejarah versi dari sebuah karya seni, desain, foto, video, atau bukti desain web selama siklus hidup proyek. Proses yang menciptakan jejak audit harus selalu berjalan dalam privileged mode , sehingga dapat mengakses dan mengawasi semua tindakan dari semua pengguna, dan user biasa tidak bisa berhenti / mengubahnya. Selanjutnya, untuk alasan yang sama, jejak file atau tabel database dengan jejak tidak harus dapat diakses oleh pengguna normal. Perangkat lunak ini dapat beroperasi dengan tertutup dilingkarkan kontrol, atau sebagai ‘ sistem tertutup , ‘seperti yang diperlukan oleh banyak perusahaan saat menggunakan sistem Trail Audit.

IT forensict

Komputer forensik (kadang-kadang dikenal sebagai komputer forensik ilmu [1] ) adalah cabang ilmu forensik digital yang berkaitan dengan bukti hukum ditemukan di komputer dan media penyimpanan digital. Tujuan dari komputer forensik adalah untuk memeriksa media digital secara forensik suara dengan tujuan untuk mengidentifikasi, melestarikan, memulihkan, menganalisis dan menyajikan fakta dan opini tentang informasi.

Meskipun paling sering dikaitkan dengan penyelidikan berbagai kejahatan komputer , forensik komputer juga dapat digunakan dalam proses perdata. Disiplin ini melibatkan teknik yang mirip dan prinsip untuk pemulihan data , tetapi dengan pedoman tambahan dan praktek yang dirancang untuk membuat jejak audit hukum.

Bukti dari investigasi komputer forensik biasanya tunduk pada pedoman yang sama dan praktek bukti digital lainnya. Telah digunakan dalam sejumlah kasus high profile dan menjadi diterima secara luas sebagai dapat diandalkan dalam sistem pengadilan AS dan Eropa.

PROSES FORENSIC

Sejumlah teknik yang digunakan selama investigasi komputer forensik.

Palang-drive analisis

Sebuah teknik forensik yang berkorelasi informasi yang ada pada beberapa hard drive . Proses, yang masih sedang diteliti, dapat digunakan untuk mengidentifikasi jaringan sosial dan untuk melakukan deteksi anomali .

Tinggal analisis

Pemeriksaan komputer dari dalam sistem operasi menggunakan forensik adat atau ada alat sysadmin untuk mengekstrak bukti. Praktek ini berguna ketika berhadapan dengan Encrypting File System , misalnya, dimana kunci enkripsi bisa diperoleh dan, dalam beberapa hal, volume hard drive logis dapat dicitrakan (dikenal sebagai akuisisi hidup) sebelum komputer dimatikan.

Dihapus file

Teknik umum yang digunakan dalam forensik komputer adalah pemulihan file dihapus. Perangkat lunak forensik modern memiliki alat sendiri untuk memulihkan atau mengukir data yang dihapus. Sebagian besar sistem operasi dan file sistem tidak selalu menghapus file data fisik, memungkinkan untuk direkonstruksi dari fisik sektor disk . Ukiran berkas melibatkan mencari header file yang dikenal dalam disk image dan merekonstruksi bahan dihapus.

Ketika merebut bukti, jika mesin masih aktif, informasi apapun yang tersimpan hanya dalam RAM yang tidak pulih sebelum powering down mungkin akan hilang.Salah satu aplikasi dari “analisis hidup” adalah untuk memulihkan data RAM (misalnya, menggunakan Microsoft Cofee alat, windd, WindowsSCOPE) sebelum melepas pameran.

RAM dapat dianalisis untuk konten sebelum setelah kehilangan kekuasaan, karena muatan listrik yang tersimpan dalam sel-sel memori membutuhkan waktu untuk menghilang, efek dieksploitasi oleh serangan boot dingin . Lamanya waktu yang datanya pemulihan adalah mungkin meningkat dengan suhu rendah dan tegangan sel yang lebih tinggi. Memegang RAM unpowered bawah -60 ° C akan membantu melestarikan data residual dengan urutan besarnya, sehingga meningkatkan kemungkinan pemulihan yang sukses. Namun, dapat menjadi tidak praktis untuk melakukan hal ini selama pemeriksaan lapangan.

Sejumlah open source dan alat komersial ada untuk investigasi komputer forensik. Analisis forensik umum meliputi review manual material pada media, meninjau registri Windows untuk informasi tersangka, menemukan dan cracking password, pencarian kata kunci untuk topik yang terkait dengan kejahatan, dan mengekstrak e-mail dan gambar untuk diperiksa.

PENGATURAN DAN REGULASI

Pengertian Peraturan menurut

kamus besar bahasa Indonesia adalah ketentuan yang mengikat warga kelompok

masyarakat, dipakai sebagai panduan, tatanan, dan kendalikan tingkah laku yang

sesuai dan diterima: setiap warga masyarakat harus menaati aturan yang berlaku,

atau ukuran, kaidah yang dipakai sebagai tolok ukur untuk menilai atau

membandingkan sesuatu.

Pengertian Regulasi menurut

kamus besar bahasa Indonesia adalah mengendalikan perilaku manusia atau

masyarakat dengan aturan atau pembatasan. Regulasi dapat dilakukan dengan berbagai

bentuk, misalnya: pembatasan hukum diumumkan oleh otoritas pemerintah, regulasi

pengaturan diri oleh suatu industri seperti melalui asosiasi perdagangan,

Regulasi sosial (misalnya norma), co-regulasi dan pasar. Seseorang dapat,

mempertimbangkan regulasi dalam tindakan perilaku misalnya menjatuhkan sanksi

(seperti denda). Tindakan hukum administrasi, atau menerapkan regulasi hukum,

dapat dikontraskan dengan hukum undang-undang atau kasus.

PERBEDAAN CYBER LAW COMPUTER CRIME

Cyber Law merupakan

seperangkat aturan yang dibuat oleh suatu negara tertentu, dan peraturan yang

dibuat itu hanya berlaku kepada masyarakat negara tersebut. Jadi,setiap negara

mempunyai cyberlaw tersendiri.

COMPUTER CRIME Merupakan

Undang-undang penyalahan penggunaan Information Technology di Malaysia Computer

Crime Act (Malaysia) merupakan suatu peraturan Undang – undang yang memberikan

pelanggaran – pelanggaran yang berkaitan dengan penyalah gunaan komputer,

undang – undang ini berlaku pada tahun 1997. Computer crime berkaitan dengan

pemakaian komputer secara illegal oleh pemakai yang bersifat tidak sah, baik

untuk kesenangan atau untuk maksud mencari keuntungan. Cybercrime merupakan

suatu kegiatan yang dapat dihukum karena telah menggunakan komputer dalam

jaringan Internet yang merugikan dan menimbulkan kerusakan pada jaringan

komputer Internet, yaitu merusak properti, masuk tanpa izin, pencurian hak

milik intelektual, pornografi, pemalsuan data, pencurian, pengelapan dana

masyarakat. Cyber Law di asosiasikan dengan media internet yang merupakan aspek

hukum dengan ruang lingkup yang disetiap aspeknya berhubungan dengan manusia

dengan memanfaatkan tekhnologi internet.

COUNCIL OF EUROPE CONVETION ON CYBER CRIME

Merupakan suatu organisasi international dengan fungsi

untuk melindungi manusia dari kejahatan dunia maya dengan aturan dan sekaligus

meningkatkan kerjasama internasional. 38 Negara, termasuk Amerika Serikat

tergabung dalam organisasi international ini. Tujuan dari organisasi ini adalah

memerangi cybercrime, meningkatkan investigasi kemampuan. Council of Europe

Convention on Cyber Crime mengadopsikan aturan yang tepat dan untuk

meningkatkan kerjasama internasional untuk melindungi masyarakat dari kejahatan

dunia maya.

Council of Europe Convention on Cyber Crime (Dewan Eropa

Konvensi Cyber Crime), yang berlaku mulai pada bulan Juli 2004, adalah dewan

yang membuat perjanjian internasional untuk mengatasi kejahatan komputer dan

kejahatan internet yang dapat menyelaraskan hukum nasional, meningkatkan teknik

investigasi dan meningkatkan kerjasama internasional.

Council of Europe Convention on Cyber Crime berisi

Undang-Undang Pemanfaatan Teknologi Informasi (RUU-PTI) pada intinya memuat

perumusan tindak pidana.

Council of Europe Convention on Cyber Crime ini juga

terbuka untuk penandatanganan oleh negara-negara non-Eropa dan menyediakan

kerangka kerja bagi kerjasama internasional dalam bidang ini. Konvensi ini

merupakan perjanjian internasional pertama pada kejahatan yang dilakukan lewat

internet dan jaringan komputer lainnya, terutama yang berhubungan dengan

pelanggaran hak cipta, yang berhubungan dengan penipuan komputer, pornografi

anak dan pelanggaran keamanan jaringan. Hal ini juga berisi serangkaian

kekuatan dan prosedur seperti pencarian jaringan komputer dan intersepsi sah.

Tujuan utama adanya konvensi ini adalah untuk membuat

kebijakan kriminal umum yang ditujukan untuk perlindungan masyarakat terhadap

Cyber Crime melalui harmonisasi legalisasi nasional, peningkatan kemampuan

penegakan hukum dan peradilan, dan peningkatan kerjasama internasional.

Dapat disimpulkan, perbandingan dari Cyber Law, Computer

crime act (Malaysia), Council of Europe Convention on Cyber Crime adalah bahwa

pada Cyber Law terfokus pada aspek yang berhubungan dengan subyek hukum,

sedangkan Computer Crime Act lebih menekankan pada aspek keluaran dari

pemanfaatan dan pemakaian komputer dan Council of Europe Convention on Cyber

Crime merupakan lembaga organisasi untuk memerangi kejahatan di dunia maya

sekaligus meningktkan kerjasama antar Negara. Perbadingan lain dapat dilihat

dari segi dimana hukum itu diterapkan. Cyberlaw berlaku hanya berlaku di Negara

masing-masing yang memiliki Cyberlaw, Computer Crime Law (CCA) hanya berlaku

kepada pelaku kejahatan cybercrime yang berada di Negara Malaysia dan Council

of Europe Convention on Cybercrime berlaku kepada pelaku kejahatan cybercrime

yang ada di seluruh dunia.

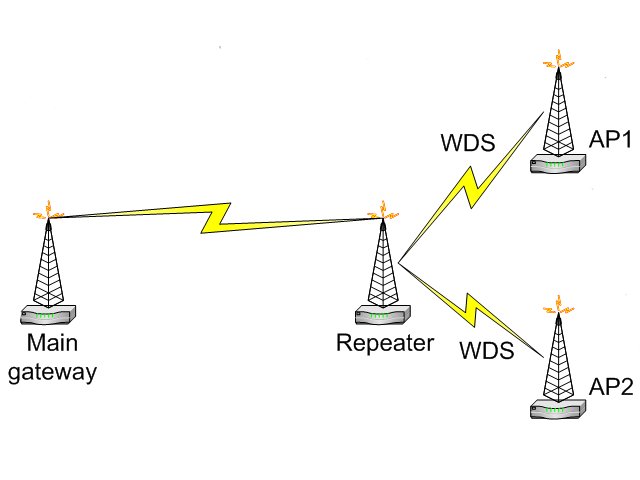

Repeater adalah Suatu perangkat yang dipasang di titik-titik

tertentu dalam jaringan untuk memperbarui sinyal-sinyal yang di

transmisikan agar mencapai kembali kekuatan dan bentuknya yang semula,

guna memperpanjang jarak yang dapat di tempuh. Ini di perlukan karena

sinyal-sinyal mengalami perlemahan dan perubahan bentuk selama

transmisi. Repeater merupakan alat yang dapat menerima sinyal digital

dan memperkuatnya untuk diteruskan kembali. Repeater juga dapat

memperjauh jarak transmisi data. disamping itu, repeater dapat

memperkecil noice pada sinyal transmisi yang datang. fungsi Repeater –

Repeater bekerja pada level physical layer dalam model jaringan OSI,

Tugas utama dari repeater adalah menerima sinyal dari satu kabel LAN dan

memancarkannya kembali ke kabel LAN yang lain Pada jaringan wireless,

repeater diletakkan pada gedung-gedung yang tinggi, menara pemancar,

atau dipuncak gunung. hal ini bertujuan agar sinyal yang diterima dapat

dipancarkan dan diterima dengan baik, dengan adanya repeater, jarak

gelombang yang dapat ditempuh oleh jaringan wireless juga semakin jauh.

Repeater adalah Suatu perangkat yang dipasang di titik-titik

tertentu dalam jaringan untuk memperbarui sinyal-sinyal yang di

transmisikan agar mencapai kembali kekuatan dan bentuknya yang semula,

guna memperpanjang jarak yang dapat di tempuh. Ini di perlukan karena

sinyal-sinyal mengalami perlemahan dan perubahan bentuk selama

transmisi. Repeater merupakan alat yang dapat menerima sinyal digital

dan memperkuatnya untuk diteruskan kembali. Repeater juga dapat

memperjauh jarak transmisi data. disamping itu, repeater dapat

memperkecil noice pada sinyal transmisi yang datang. fungsi Repeater –

Repeater bekerja pada level physical layer dalam model jaringan OSI,

Tugas utama dari repeater adalah menerima sinyal dari satu kabel LAN dan

memancarkannya kembali ke kabel LAN yang lain Pada jaringan wireless,

repeater diletakkan pada gedung-gedung yang tinggi, menara pemancar,

atau dipuncak gunung. hal ini bertujuan agar sinyal yang diterima dapat

dipancarkan dan diterima dengan baik, dengan adanya repeater, jarak

gelombang yang dapat ditempuh oleh jaringan wireless juga semakin jauh.